我們一直倡導大家最保險就是從 Android 官方 Play 商店下載安裝應用,Google 也為 Play 商店也加上很多道安全措施,但不肖人士的惡行總是防不勝防。近日,安全研究人員在 Play 商店中發現一隻潛藏已久的惡意軟體「Fleckpe」,它會默默地偷走你的錢。

Google Play 商店發現 Fleckpe 訂閱惡意軟體,已被安裝超過 60 萬次

卡巴斯基的安全研究人員發現,惡意軟體領域的最新成員 Fleckpe,透過背著使用者訂閱應用程式中的高級服務來產生未經授權的費用,此惡意行徑與 Jocker、Harly 等 Android 惡意軟體齊名。Fleckap 植入看似正常的應用程式中,並且偷偷地幫你訂閱每月或一次性付費的高級服務,從非你本人授權的訂閱中獲取金錢。

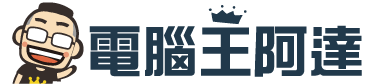

當你安裝內含 Fleckpe 的應用程式後,惡意應用程式會請求訪問捕獲許多高級服務上訂閱確認代碼所需的通知內容。當 Fleckpe 應用程式啟動時,它會解碼並執行包含惡意程式碼的隱藏有效負載。此有效負載負責聯繫威脅參與者的命令和控制 (C2) 伺服器,以發送有關新感染設備的基本資訊,包括 MCC(行動國家/地區代碼)和 MNC(行動網路代碼)。C2 以一個網站位址作為回應,該特洛伊木馬在不可見的網頁瀏覽器視窗中打開該位址,並且為受害者訂閱高級服務,如果需要輸入確認代碼,惡意軟體將從設備的通知中檢索它,並將其呈交到隱藏螢幕上以完成訂閱。該應用程式仍然為受害者提供承諾的功能,隱藏真正目的並減少引起懷疑的可能性。

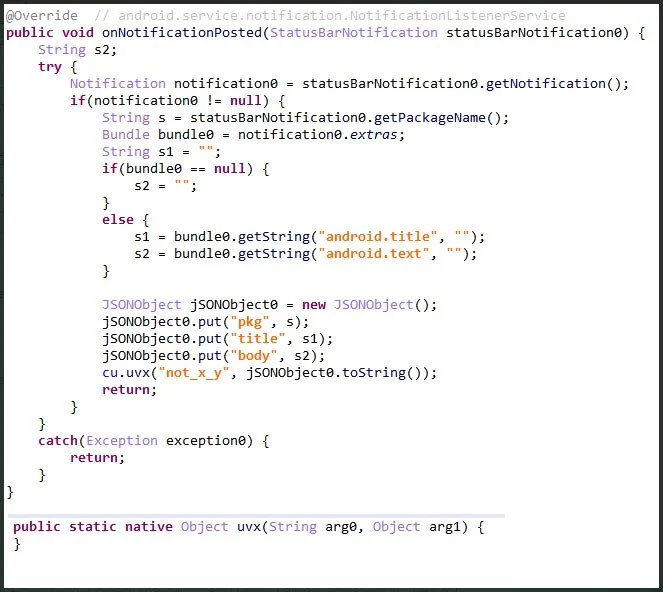

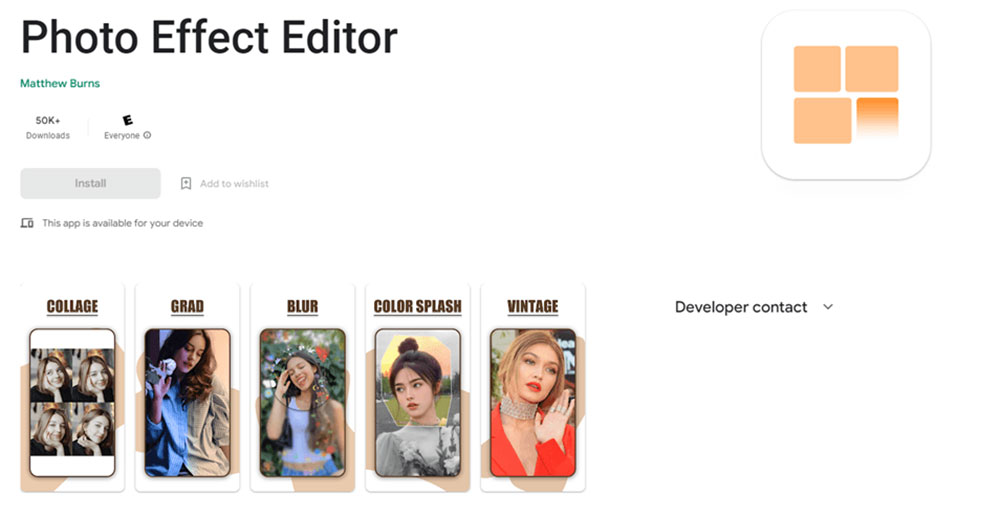

卡巴斯基的監測數據中表明,該木馬從去年以來一直處於活躍狀態,但是直到最近才被發現和記錄在案。卡巴斯基在 Google Play 上發現了 11 款 Fleckpe 木馬應用程式,這些應用程式假冒影像編輯器、照片庫、高級桌布等,並且用以下名稱散播,總計安裝量約 62 萬次:

- com.impressionism.prozs.app

- com.picture.pictureframe

- com.beauty.slimming.pro

- com.beauty.camera.plus.photoeditor

- com.microclip.vodeoeditor

- com.gif.camera.editor

- com.apps.camera.photos

- com.toolbox.photoeditor

- com.hd.h4ks.wallpaper

- com.draw.graffiti

- com.urox.opixe.nightcamreapro

卡巴斯基表示,在發表這份安全研究報告時,上述所有應用已經從 Play 商店中刪除,但惡意人士可能已經部署了其他尚未被發現的應用程式,因此實際安裝量可能還會更高。在這裡建議已經安裝過上列應用程式的 Android 用戶立即刪除,並且用可靠的掃毒軟體為手機徹底掃描一次以根除仍隱藏在設備中的任何惡意代碼殘存物。

雖然不像間諜軟體或數據竊取惡意軟體那樣危險,但訂閱木馬仍然可以產生未經授權的費用,收集有關受感染設備使用者的敏感資訊,並可能成為更強大有效負載的入口點。為了防範這些威脅,建議 Android 使用者僅從受信任的來源和開發人員下載應用程式,並在安裝過程中注意該應用請求的許可權。