最近微軟面臨的最大問題,並不是 Windows 11 那有些混亂的升級需求,而是出現在目前已知的各版 Windows 上的新漏洞 PrintNightmare。該漏洞引發了一連串的資安危機,有可能讓駭客有機可趁,利用漏洞遠端運作病毒程式碼,達到破壞或竊取機密的目的。微軟雖然動作極快的推出了針對 PrintNightmare 用的更新,但這個更新還不夠完美,不但被認為對漏洞並無幫助,甚至是造成了新的問題,有用戶反應自己的 Zebra 印表機出現了故障,這些狀況讓微軟的安全維護團隊陷入了緊急狀態之中:

▲PrintNightmare 問題衝著 Windows 系統的安全問題而來(圖片來源)

Windows PrintNightmare 漏洞引發的問題正在逐漸延燒,微軟雖然盡快亡羊補牢,但推出的更新卻未能達到應有的效果。更重要的是,這個更新對 Windows 10 的版本還有著限制,這次的更新適用於 Windows 10 1607、Windows Server 2012/2016。其他版本的 Windows 10 則在稍晚推出更新來挽救。

這個漏洞被人研究出可以利用來遠端啟動各種內部服務與軟體,想做什麼都能隨心所欲。因此受到許多人關注。 Check Point 網路研究負責人 Yanniv Balmas 也持同樣觀點。他認為這個漏洞對工作站、伺服器的影響更是巨大。微軟雖然努力在第一時間修補了漏洞,但只是修到了其中一種漏洞,而其他的漏洞仍然有足夠的破壞力導致大規模的資安災難:

▲(圖片來源)

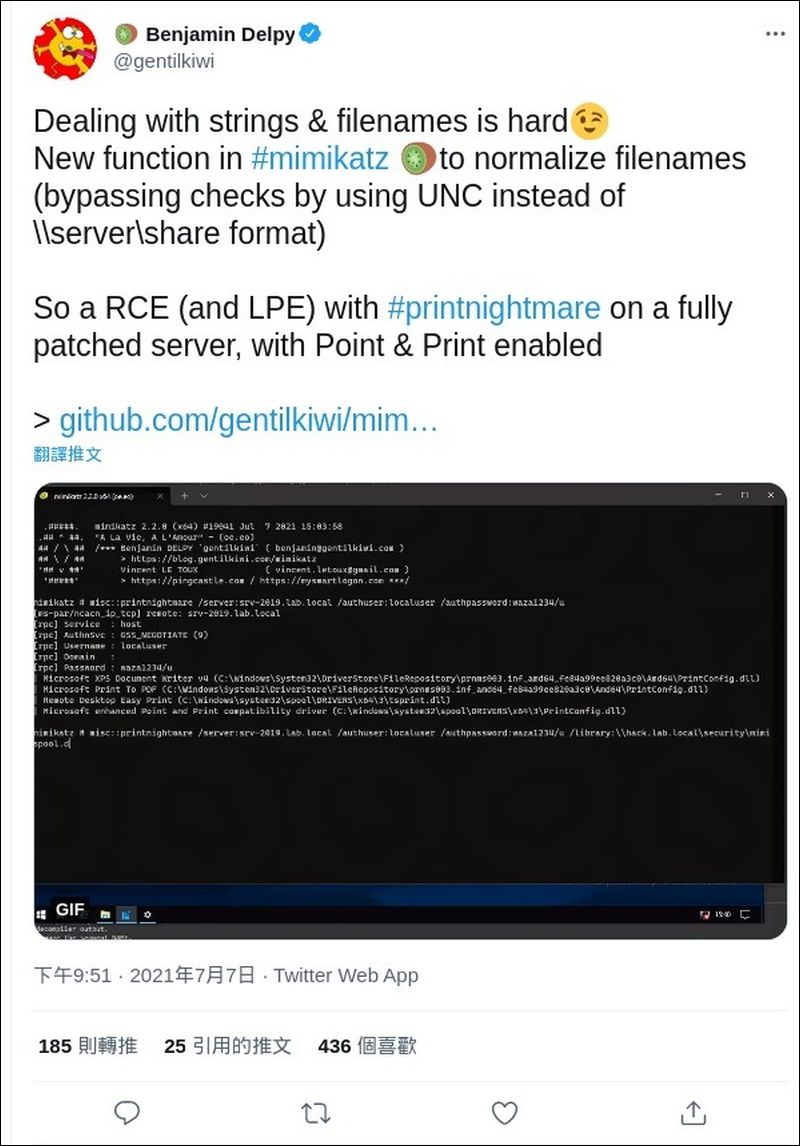

CERT/CC 漏洞分析師 Will Dormann 認為微軟的更新不起作用,幾乎是毫無意義。他表示 PrintNightmare 是透過 LPE(Local Privilege Escalation)與 RCE( Remote Code Execution)兩種屬性進行攻擊,微軟的修補更新目前解決了 RCE 方面的問題,但 LPE 的影響仍然還在。著名的滲透工具Mimikatz 開發者、法國央行(Banque de France)安全研究人員 Benjamin Delpy 還發現 RCE 的問題仍可繞過檢查機制來運作,等於說經過了一些安全專家的調查後,已經將微軟急就章推出的修補更新批評得一無是處:

▲Will Dormann 在推特上批評微軟的更新並無作用,問題仍然存在(圖片來源)

▲Benjamin Delpy 認為即便安裝了更新,駭客還是能利用繞過驗證的方式來攻擊(圖片來源)

雪上加霜的是,這個更新甚至還導致了許多電腦無法連接到印表機。特別是 Zebra 標籤印表機的部份型號情況嚴重,標籤印表機通常用於企業倉儲或賣場,因此影響層面更是嚴峻。用一句最簡單的話來說,就是微軟盡可能在最短時間內企圖解決問題,卻砸鍋弄出更可怕的問題來,甚至連原來的問題都沒有很好的修補到:

▲更新後反而有部份印表機無法正常運作,例如圖中的 Zebra 標籤印表機(圖片來源)

現階段並沒有很好的辦法可以處理 PrintNightmare 帶來的問題,已知的解法是停用 Windows Print Spooler 服務,或是將印表機驅動程式的安裝權限限定在管理員等級來提高安全性。微軟仍然需要新的解決良方,來修補這個漏洞引發的災難。